最近はテレワークが増えたので、就業時間中にYouTubeで動画を観たり好きにやっていますが、リモートだからバレないですよね?

貴方の会社の管理方法によってはもうバレているかも知れませんよ

今回の記事を読んで、バレる環境かどうか確認していきましょう!

最近はテレワークがかなり浸透してきており、週の大半を自宅でお仕事している方も多いかと思います。

そんな皆さんが一度は次の事を考えるのではないでしょうか。

ただ、実際のところはテレワーク環境として、貴方の会社がどのような機器構成やネットワーク構成を用意しているかによって異なります。

サボったら会社にバレるんじゃないかと怯えながら真面目に仕事をしていたが、実はバレない環境だったり、逆に、会社は気付かないだろうとサボりまくっているが、実はバレているなんてケースもあります。

今回の記事では、皆さんのテレワーク環境から、サボりがバレる環境とバレない環境を紹介していきます。

テレワークでサボりがバレる要因や行動監視ツール

当項では、テレワークでサボりがバレる要因や、社員の仕事を監視する目的で利用できるツールなどを紹介していきます。

資産管理ソフトを介した操作ログ

皆さんは「資産管理ソフト」と呼ばれるツールをご存知でしょうか?

「資産」を「管理」する「ソフト」なので、名称だけ見ると、経理とかが使う会計ソフトの類いかな?っと思うかも知れませんが、情報システム部門が社内のパソコン(IT資産)などの機器を管理する目的で、パソコンから様々な情報を吸い上げて、機器管理を効率的に行うためのソフトウエアです。

当ブログでも、過去に「資産管理ソフト」を紹介する記事を掲載しています。

テレビCMなどでは、SKY株式会社の「SKYSEA Client View」という製品を見たことがあるかも知れませんが、あれも資産管理ソフトです。

後、有名どころでは、MOTEX社の「LanScope Cat」もあります。

一般的な資産管理ソフトでは、資産管理ソフトのサーバー側アプリケーションとデータベースを使用するための資産管理サーバーが存在し、そのサーバーに対して、エージェントソフトがインストールされたパソコンから機器管理に役立つ様々な情報を定期的、又はリアルタイムで送信します。

その収集される情報には、一般的な資産管理ソフトでは以下の情報が含まれます。

- 起動したアプリケーションの名前や起動時間

- インストールしたアプリケーションの名前や実施日時

- ブラウザで閲覧したウェブサイトのURL

- コピーや作成などのファイル操作ログ

- USBフラッシュメモリーなどの外部デバイスの接続情報

- 電源が入った時間やシャットダウンした時間

- メーカーや型番、メモリーサイズやディスクサイズなどの機器固有情報

などなど。

上記以外にも、資産管理ソフトの製品によっては、様々な情報を収集することができて、例えば前述した「SKYSEA Client View」の場合は、管理下にあるパソコンのデスクトップのスクリーンショットを撮ることもできます。

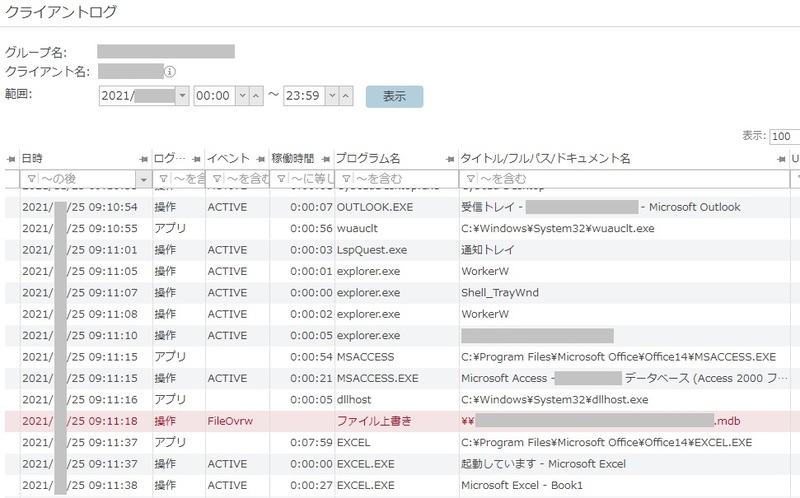

参考までに、実際の資産管理ソフトのログがどのように取得されているのかもご覧ください。

この端末でどのアプリケーションをいつ実行したのかが全て記録されています。

続いて、以下のログもご覧ください。

この社員は仕事の合間にECサイトを覗いているのが判明してしまいました。

これらの情報は、本来は社員を監視する為に収集されるものではなく、セキュリティ上のリスクを未然に検知したり、セキュリティ上の問題が発生した場合の調査に役立てるといったことが目的なのですが、社員の仕事振りの監視にも使えてしまいます。

よって、もし貴方の会社ではIT機器管理に資産管理ソフトが導入されているなら、

と思ってください。

また、ユーザーがパソコンにインストールした資産管理ソフトのエージェント(パソコンに常駐してサーバーに情報を送信するソフト)を勝手にアンインストールできないように、アンインストールするにはパスワードの入力が必要になるなどのセキュリティが掛けられている場合が多いです。

ここまでの内容で不安になった人も居るのではないでしょうか?

ただ、資産管理ソフトはどこの会社でも必ず導入されているものではありません。

大体の資産管理ソフトの利用ライセンスは、管理対象のパソコン台数単位で課金され、月額料金や、年額の料金が必要になります。

パソコン1台あたりの使用料はそれほど高くはありませんが、パソコンの台数が多い場合は毎月、又は毎年それなりの費用が掛かります。

その為、社内でパソコンが数百台以上使用している企業でも、資産管理ソフトの導入率は約50パーセント程度だと言われています。

モバイルデバイスのMDMからGPSの位置情報を収集

特に営業職では多いかと思いますが、iPadなどのタブレットを会社から渡されて、常にそれを持ち歩いている場合や、営業以外でも、会社からスマートフォンを支給されて、それを持ち歩ているケースも多いかと思いますが、そういったモバイル端末では、「MDM」と呼ばれるモバイルデバイス管理ソフトが入っている場合があります。

「MDM」はMobile Device Managementの略称です。

名前の通り、モバイルデバイスの管理をするためのソフトで、一般的なMDMでは以下の様な機能を提供しています。

- クラウドサーバーへの端末情報の送信

- アプリのサイレントインストール

- デバイスプロファイルの配信

- リモートワイプやリモートロックの実行

- GPSによるデバイス位置情報の収集

などなど。

パソコンはしっかりと管理しないといけないのは容易に想像がつくかと思いますが、タブレット端末やスマートフォンなどのモバイル端末に関しても、パソコンほどでは無いですが、顧客の個人情報や自社の機密情報が入っている可能性もあり、また、それらの情報に容易にアクセスできるような仕組みが用意されていたりします。

また、パソコンは一般的には自社のオフィスなどの自社ネットワーク内で使用されることを想定していますが、モバイル端末では屋外で社外ネットワークを利用することが前提の端末です。

その為、前述した「資産管理ソフト」では合わない部分もあり、モバイル端末の管理に特化した管理ソフトがMDMなのです。

MDMもあくまでモバイルデバイスの管理を効率化する為や、紛失や盗難にあった場合に備えて、リモートワイフ(遠隔データ初期化)やリモートロックを出来るようにすることを目的とするソフトウェアです。

ただ、上記の機能のなかで最も気になるの以下の機能ではないでしょうか?

MDMの特徴として、一定間隔でGPSの位置情報を収集します。

その収集した位置情報は製品によっては地図上に時系列とともに表示してくれて、対象の端末が何時にどこに居たのかを一目瞭然にしてくれます。

この機能も、本来は紛失時の調査に活用する想定ですが、当然、社員の行動監視に利用できます。

MDMの製品によっては、この位置情報を収集しない時間を設定することができるものもある為、例えば社員のプライバシーに配慮して、定時以降の位置情報は収集しないようにしている企業もありますが、無情にも常に収集している企業もあります。

また、位置情報を収集していることを社内に案内している企業もあれば、それを伏せている企業もいます。

最近では、営業職の人たちも自宅から取引先まで直行直帰するのが日常化し、オフィスに出社や帰社しないケースも増えているかと思いますが、それで油断しているとGPSの位置情報で貴方の行動はすべてバレているかも知れません。

因みに、MDMで有名どころですと「Optimal Biz」とかでしょうか。

Webフィルタリング製品やプロキシサーバーによるウェブ閲覧ログ

最近はプラウザ上で利用できる様々なサービスが提供されています。

ウェブサービスのなかには、オンラインストレージやWebメールといった、利用者の目線で見れば便利なサービスも、システム管理者から見た場合に、データ流出などのリスクがある為、あまりアクセスしてほしくありません。

また、ブラウザでアクセスするウェブサイトのなかには、訪問者に攻撃を仕掛けるような悪意のあるものも少なくありません。

システム管理者は、そういったウェブサイトへのアクセスを未然にブロックしたり、ログに残しておきたいと考えています。

そこで、企業によっては、ウェブブラウザでアクセスできるウェブサイトやウェブサービスを予め制限し、特定の条件でフィルタリングを掛けることのできる「Webフィルタリング製品」を導入しているケースもあります。

有名な「Webフィルタリング製品」では、デジタルアーツ社の「i-FILTER」です。

私も過去に自社に導入したことがあります。

この製品では、予めインターネット上にある様々なウェブサイトやウェブサービスのURLを、ジャンル分けしたうえでデータベース化しており、システム管理者がi-FILTERの管理画面上から、ブロックしたいウェブサイトやウェブサービスのジャンルを選択することで、特定のジャンルのアクセス先URLを参照できないように、一括して制限を掛けることができます。

システム管理者からしたら非常に便利な製品です。

また、このi-FILTERでは、導入する構成にもよりますが、クライアントであるパソコンなどからは、プロキシサーバーとして外部のウェブサイトやウェブサービスへのアクセスに中継し、そこでフィルタリングを実施します。

その為、クライアントのパソコンが、いつ、どのウェブサイトへアクセスしたかをログですべて記録します。

当然、このログはシステム管理者が分析に使用できるようにテキスト形式にダウンロードすることも出来ますから、どのユーザーが勤務時間中に何回YouTubeにアクセスしたかも簡単に調べることができます。

因みに、上記の「i-FILTER」などのWebフィルタリング製品については、利用する為には当然費用が掛かり、主にユーザー数単位での課金される為、社員数が多ければ多いほどランニングコストも相応に発生します。

その為、全ての企業で導入できている訳ではありません。

尚、上記の「Webフィルタリング製品」の導入自体はしていなくても、自社のクライアントが外部サイトにアクセスする場合は、「プロキシサーバー」を経由して、ウェブの通信の出口をコントロールしている企業は多く存在します。

個々の拠点ごとにインターネットの出口を設けて、それぞれでクライアントがインターネットとやり取りをするより、プロキシサーバーでウェブ通信は特定の出口に集約させた方が、セキュリティ対策が取りやすいという利点があります。

また、「プロキシサーバー」自体は、サーバー筐体などの動作環境さえ用意できるなら、OSやプロキシサーバー用のソフト(ミドルウェア)は無償で手に入ります。

その為、それほど大きなコストは掛からない為、システム管理者がしっかり機能している企業であれば、事業規模の大小に問わず、導入している企業も多いです。

このプロキシサーバーは、前述した「i-FILTER」でも言及しましたが、クライアントである社内のパソコンなどの端末が、外部のウェブサイトやウェブサービスへのアクセスする際の通信の間に入り、中継をする仕組みです。

その為、やはり「i-FILTER」と同様に、アクセス先のURLをログに記録します。

これらのログもダウンロードして然るべき解析をすることで、やはりユーザーの全てのウェブサイトやウェブサービスへのアクセス状況を調べることが可能です。

社内業務システムの各種ログの解析

テレワークを導入するとなった場合に、どこの会社でも、頭の古い上の人たちが考えるのは「会社で仕事をさせないと社員はさぼるのではないか?」ということです。

その為、表面ではテレワークを導入し、自社の働き方を改善するとアピールしますが、裏では自社の情報システム部門に、リモート環境でも仕事をしているか調査しろと指示が出るものです。

その場合に、上記の資産管理ソフトやMDMなどが導入されていればその情報を提供することになりますが、そういった仕組みを導入していない場合に、情報システム部門で提供できる情報としては、社内の各システムでユーザーがログインしたり、処理を行った場合に生成されるログデータがあります。

例えば、グループウェア製品であれば、システム管理者用の機能として、ユーザーのログインや操作のログデータを出力できる製品もあるため、例えば、特定の時間にログデータが存在しないユーザーをログデータから解析して、それを手掛かりに別のシステムのログと突き合わせて調査する事もできます。

何らかのシステムに対してデータを入力し続ける様な業務内容だったり、特定のシステムを終日使い続ける業務内容の場合は、上記の様に、対象のシステムのログデータを集計されてしまうと容易にサボりがバレるので、十分注意が必要です。

メールの送信ログの解析

例えば貴方が内勤営業で、業務上、メールを頻繁にやり取りする場合は、メールサーバーのメール送信ログからサボりがバレるかも知れません。

最近ではビジネス用途のチャットサービスなども広く利用されるようになり、連絡手段としてのEメールは減ってきております。

ただ、取引先などの社外とのやり取りでは、まだまだメールが一般的です。

また、社内とのやり取りにおいても、メールを活用している企業は多く存在します。

メールの受信処理は、使用しているメーラーなどが一定間隔で自動的に行うので、メーラーを立ち上げておけば、貴方がパソコンに向かっていなくても問題はありません。

ただ、メールの送信については、通常手作業で行う必要があり、メールを送信した回数や時間は、確実にその人が仕事をしていたと云う判断材料として利用できます。

逆に言えば、出社時にはメールを多く送信するのに、テレワーク勤務の日はやたらメールの送信件数が少なかったり、メール送信のタイミングが普段と異なっているなどの怪しい兆候が検出できれば、更に深堀して調べられてしまう可能生があります。

自分はメールの送信先が社外ばかりだからバレないだろうと考える人も居るかも知れませんが、メールの送信先に社内メールアドレスが含まれていなくても、自社のメールアドレスを使用してメール送信をした場合、必ず自社のメールサーバーには送信時の処理がログとして残ります。

そのログを集計し、各自の日毎のメール送信件数と、その日の就業場所を併せて集計表で表示されてしまったら、なかには都合の悪い人も出てくるかも知れません。

【番外編】在席確認機能付き勤怠管理システム

最近よく見かけるようになったのは、テレワークを前提とした、遠隔地の社員の勤務状態を管理と言うより「監視」するためのサービスです。

パソコンのWebカメラと連動し、本人がパソコンの前に居る状態を常に撮影、録画し、パソコンの前から離れる場合は「離席」ボタンを押下することを強要されるこのシステムは、オフィスに出勤している以上に厳しい管理下に社員を置きます。

会社や経営陣が社員を信用していないことの裏返しであり、テレワークは一度社員を疑いだしたら成り立たなくなります。

そして、最終的にはこういった社員の就業監視システムに頼ることになります。

こういったシステムが導入されてしまったら、サボることは素直に諦めましょう。

テレワーク環境ごとのサボりがバレる危険度

当項では、テレワーク環境の構成の違いによる、サボりがバレる危険度合いを解説していきます。

構成1:会社の自分用パソコンを持ち帰り、自宅のネットワークで利用

比較的多いテレワーク環境では無いでしょうか。

システム管理者としては、会社のパソコンであれば、元々ある程度のセキュリティは考慮されている為、自宅でも引き続き、社員が元々使っていたパソコンをそのまま使ってもらい業務をしてもらうのが構成であれば、新しい機器の手配も不要で手間が少ないです。

当構成では、社内ネットワークのファイルサーバーへ接続が必要な場合や、インターネットに公開されていない業務システムに接続する必要がある場合は、更に「VPN」を併用する場合もあります。

ただ、会社で使用していたパソコンであれば、それは機密情報の塊とも言えます。

その為、機密情報の漏洩を防ぐ対策を何も取らずに自宅で使わせることは考え難く、何らかの対策が取られていると思われます。

もし、会社のパソコンに対して、前述した「資産管理ソフト」が導入されているのであれば、システム管理者は万が一の事態にも対応できることから、会社のパソコンを自宅に持ち帰って業務をすることを許容するでしょう。

よっては、上記の環境でテレワークをしている場合は、資産管理ソフトからサボりがバレる可能性は非常に高い為、十分に注意が必要です。

構成2:私物のパソコンを自宅のネットワークで利用しVPN無し

システム管理者がテレワーク専用環境を一切用意しない構成です。

私物の電子機器を業務利用することを「BYOD(Bring your own device)」と呼びますが、まさにBYODの名のもとにシステム管理者が環境構築をサボった結果とも言えます。

普通はあまりそういったケースは無いかと思いますが、業務上、それほど重要な機密情報を扱うことがなかったり、顧客情報を一切扱わないような業務で、且つ、社内ネットワークに接続しなくても業務が完結する様な場合は上記の様な、「フリーダム」な構成でも良いかと思います。

尚、この構成の場合は、会社の機器やネットワークをを使用していないことから、資産管理ソフトの様に強力な監視ツールが利用されていることは無く、前述した、業務システムやグループウェアなどのログから勤務状況を分析する他なく、これらの情報だけでは、サボりを断定できるほどの決定的な情報とは言えません。

よって、当環境でテレワークをしている場合は、サボりがバレる可能性は相当低いため、安心して気兼ねなくサボると良いでしょう。

構成3:私物のパソコンを自宅のネットワークで利用しVPN有り

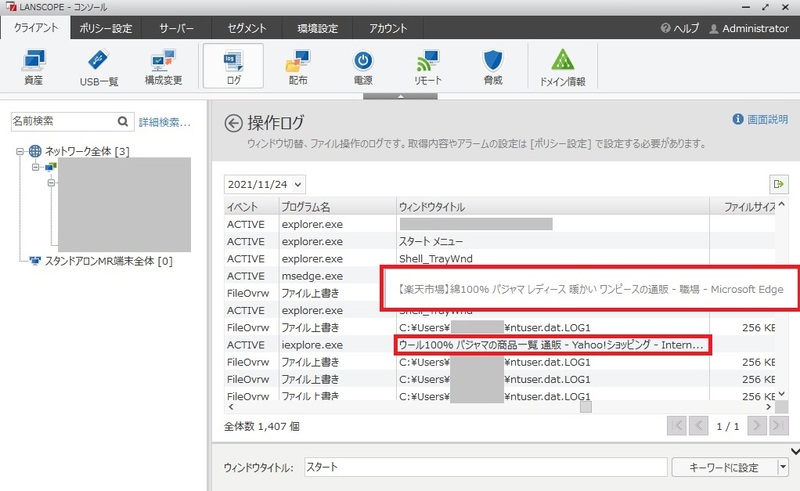

私物パソコンを使用するが、VPNで会社の自分用パソコンに接続して業務をするパターンです。

今はNTT東日本とIPAが「シン・テレワークシステム」を無償提供してくれているので、それを利用している企業も多いかと思います。

こういったVPNソフトでは、接続先の端末と一対一で接続します。

よって、VPNソフトを利用する場合は、接続先は大体職場に置いてある自分用のパソコンです。

その為、自分自身は自宅に居ますが、遠隔で会社のパソコンを操作して業務をしており、会社のパソコンの管理が厳格にされている場合は、やはり資産管理ソフトなどの記録から、サボりがバレる可能性が高くなります。

よって、自宅に居ても、会社に設置されている職場PCに繋ぐ限りは、オフィスに出社しているのと同じ気持ちで勤務した方が無難でしょう。

テレワークで「サボり」がバレる構成のまとめ

ここまでの内容をまとめていきます。

まず、

又は

の場合は、バレる可能性が高いと思われます。

それは、自宅で勤務をしていても、パソコンの機器管理やセキュリティ対策はオフィスで仕事をしている状況と変わりが無いからです。

また、

については、パソコンに向かって仕事をしているということを正確に把握するための情報を取得する術が無いはずであり、周囲からの連絡に対して適切にレスポンスを返している限り、まずバレることは無いでしょう。

ただ、上記の構成毎のバレる要因などの説明は、あくまで当記事における推測でしかない為、もし不安があるなら、勤めている会社の情報システム部門に以下の様に聞いてみましょう。

取引先の企業のセキュリティ監査でうちの会社のセキュリティ対策を聞かれたが、うちの会社は「資産管理ソフト」「MDM」「Webフィルタリング」を導入しているんですか?

取引先のセキュリティ対策を尋ねてくることは、BtoB取引では一般的なことですし、それほど不自然は質問ではないです。

また、万が一質問内容に対して、疑惑を感じたり不審に思ったとしても、同じ会社の社員に対して嘘をつく訳にはいかない為、正直に答えることになるはずです。

不安になって悶々とするぐらいなら、思い切ってシステム部門に聞いてみた方が早いのでオススメします。

私は、今回のテレワークの浸透で、世の中の仕事の評価基準が、労働時間や自己犠牲などの、古めかしい非合理的なものではなく、成果や実績といった合理的な評価基準に移行していってくれることを非常に期待しています。

もしそのような評価基準が一般的な社会になれば、そもそも今回の記事で議論した「サボる」という概念すら存在しないことになります。

早くそういった世の中になることを願いながら、今回の記事を終了と致します。

今回も読んで頂きましてありがとうございました。

【おまけ】自宅ネットワークとテレワーク端末の通信環境は分離しよう

なにそれ、こわい・・・

そんな時はテレワーク専用の通信環境として「ポケットWi-Fi」を用意して、自宅のネットワークと分離するのがおススメです。

月に100GBまで通信可能の【無限Z】